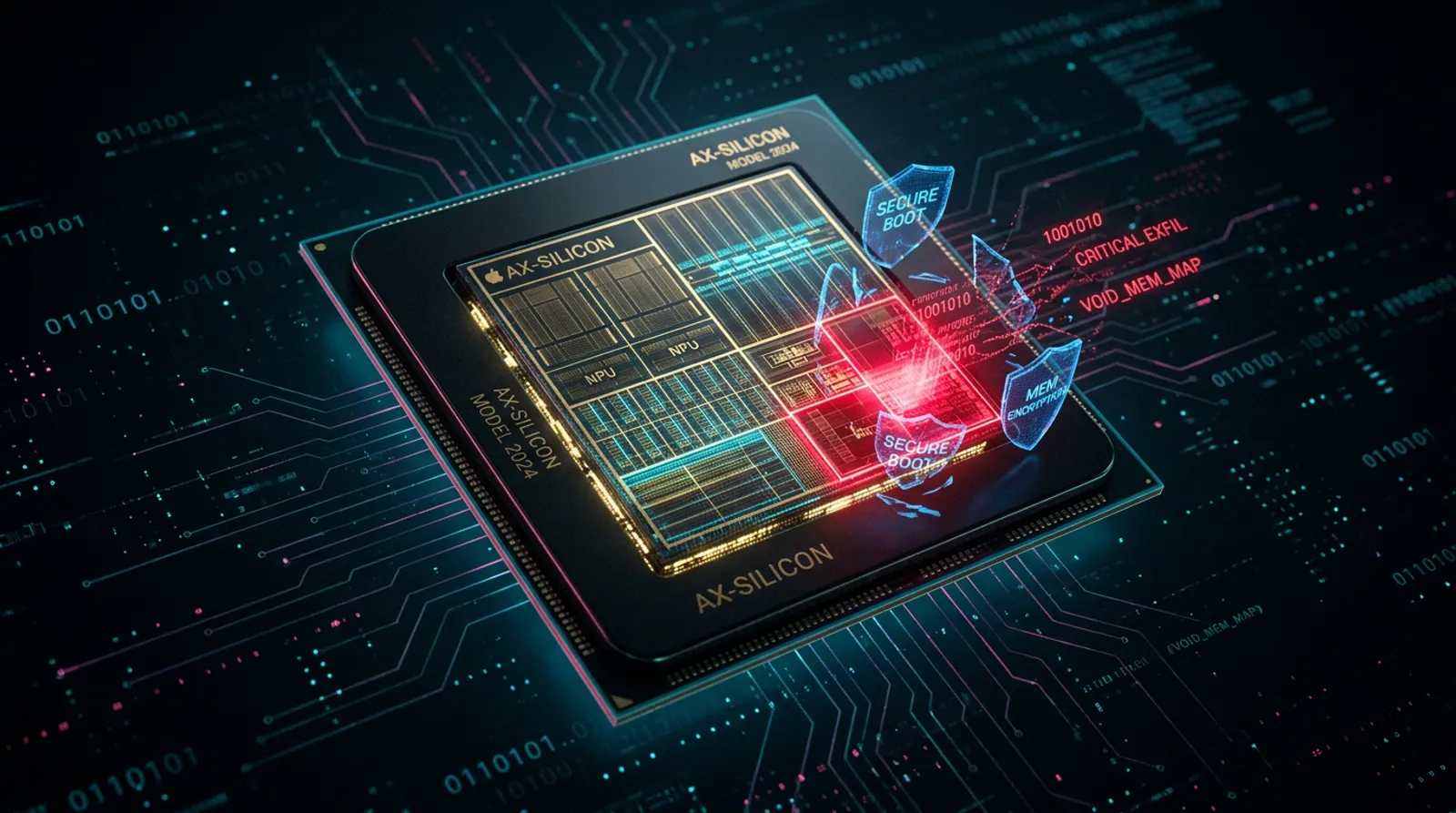

Keamanan berbasis hardware sering dianggap benteng terakhir dalam arsitektur perangkat mobile. Logikanya, jika software gagal, isolasi di tingkat silikon akan menahan serangan. Tapi narasi itu runtuh ketika threat actor justru menemukan “pintu belakang” di dalam chip—pintu yang bahkan pembuatnya sendiri tidak mendokumentasikannya.

Cybersecurity and Infrastructure Security Agency (CISA) baru saja mengeluarkan mandat keras pada Maret 2026 ini: instansi federal punya waktu tiga minggu untuk menambal 23 kerentanan iOS. Angka 23 ini bukan jumlah kecil, tapi yang membuat situasi ini genting bukan sekadar kuantitasnya, melainkan mekanisme serangan di baliknya yang melibatkan exploit kit bernama “Coruna”.

Kita tidak sedang bicara soal tautan phishing murahan. Ini adalah eksploitasi tingkat tinggi yang memanipulasi fitur rahasia di dalam System-on-Chip (SoC) Apple.

Mandat Darurat CISA

Perintah perbaikan ini menargetkan kerentanan yang telah dieksploitasi secara aktif (Known Exploited Vulnerabilities). Jika Anda menggunakan iPhone seri XS hingga 14 Pro dan belum melakukan update ke versi OS terbaru di awal 2026, perangkat Anda berada dalam zona bahaya.

Operasi Triangulation: Attack Chain Paling Rumit?

Inti dari mandat CISA ini berpusat pada apa yang disebut “Operation Triangulation”. Kampanye ini sebenarnya sudah aktif sejak 2019, namun baru terungkap penuh kompleksitasnya belakangan ini. Metode masuknya sangat “bersih”: zero-click exploit via iMessage.

Korban tidak perlu mengklik tautan atau mengunduh aplikasi. Cukup menerima pesan iMessage yang dirancang khusus, dan seketika, rantai eksekusi kode berjalan.

Vektor awalnya adalah CVE-2023-41990, sebuah celah pada instruksi font TrueType lawas (instruksi “ADJUST”) yang sudah ada sejak era 1990-an. Penyerang menggunakan ini untuk mendapatkan kemampuan read/write di kernel. Namun, poin paling mengerikan ada di langkah selanjutnya: mematahkan Page Protection Layer (PPL).

PPL adalah mekanisme keamanan Apple yang dirancang untuk mencegah kode berbahaya memodifikasi bagian kritis dari memori sistem, bahkan jika penyerang sudah punya akses kernel. Di sinilah letak kegeniusan jahat dari eksploit ini.

Misteri Register MMIO

Untuk menembus PPL, penyerang tidak menyerang software secara langsung. Mereka menggunakan CVE-2023-38606 untuk memanipulasi register Memory-Mapped I/O (MMIO) yang tidak terdokumentasi.

Target Hardware Eksploitasi

Chipset Terdampak | Apple A12 - A16 Bionic |

Model iPhone | iPhone XS s.d. iPhone 14 Pro |

Vektor Serangan | Zero-click iMessage |

Komponen Hardware | Undocumented MMIO Registers |

Register hardware ini tidak digunakan oleh firmware resmi Apple. Artinya, fitur ini kemungkinan sisa dari proses debugging atau pengetesan pabrik yang lupa dimatikan atau dihapus. Pertanyaannya, bagaimana penyerang tahu register ini ada?

Menebak alamat register MMIO yang benar di tengah jutaan kemungkinan tanpa dokumentasi teknis atau kode sumber adalah hal yang nyaris mustahil. Ini memicu spekulasi di kalangan komunitas infosec: apakah ini hasil reverse engineering tingkat dewa, atau ada kebocoran informasi dari dalam rantai pasokan?

Terlepas dari caranya, dampaknya fatal. Dengan memanipulasi register ini, penyerang bisa melewati proteksi hardware dan menanamkan implant spyware bernama “TriangleDB”.

TriangleDB: Spyware Hantu

TriangleDB beroperasi sepenuhnya di dalam memori (RAM). Ini adalah teknik fileless yang cerdas. Jika perangkat di-restart, jejak malware ini hilang. Ini membuat forensik digital menjadi mimpi buruk karena analis keamanan seringkali tidak menemukan artefak fisik di storage perangkat.

Jejak Operasi Triangulation

Aktivitas Awal

Kampanye serangan mulai terdeteksi aktif secara diam-diam.

Penemuan Kaspersky

Peneliti menemukan infeksi pada perangkat internal mereka sendiri.

Patch Awal

Apple merilis perbaikan untuk CVE-2023-38606.

Mandat CISA

AS mewajibkan patching total karena eskalasi penggunaan kit Coruna.

Awalnya, serangan ini ditemukan menargetkan diplomat, staf kedutaan, dan karyawan perusahaan keamanan siber di Rusia. Namun, data terbaru menunjukkan bahwa “Coruna” exploit kit ini sudah menyebar ke aktor ancaman lain, termasuk kelompok bermotif finansial dari Tiongkok dan vendor spyware komersial.

Relevansi bagi Ekosistem Digital Indonesia

Mungkin Anda berpikir, “Ah, saya bukan diplomat, kenapa harus peduli?”

Pola serangan siber modern selalu mengalir dari atas ke bawah. Apa yang hari ini menjadi senjata nation-state (negara), besok akan menjadi komoditas di pasar gelap (cybercrime-as-a-service). Fakta bahwa kit Coruna sudah digunakan oleh aktor finansial adalah lampu merah bagi sektor korporasi dan individu high-profile di Indonesia.

Indonesia, dengan adopsi mobile banking dan crypto yang masif, adalah sasaran empuk. Jika threat actor bisa menggunakan teknik ini untuk membelokkan otentikasi biometrik atau mencuri seed phrase wallet tanpa interaksi pengguna, kerugiannya bisa sangat masif.

Eksploitasi hardware seperti ini membuktikan bahwa tidak ada sistem yang benar-benar kebal. Keamanan adalah perlombaan tanpa garis finis. Bagi pengguna iPhone, terutama yang masih menggunakan seri lawas (iPhone 11, 12, 13) yang sangat populer di pasar sekunder Indonesia, melakukan pembaruan iOS ke versi paling mutakhir bukan lagi opsi, tapi kewajiban.

Jangan biarkan pintu rahasia di chip Anda tetap terbuka hanya karena malas menekan tombol “Update”.